- 公開日:2026年03月03日

- | 更新日:2026年03月10日

電子制御ユニットのサイバーセキュリティ対応とRenesas車載マイコンを用いたセキュリティの対応事例

昨今、サイバー攻撃によるシステム障害の話題がよく取り上げられます。

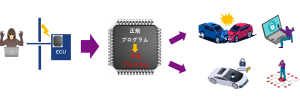

車両に搭載された電子制御ユニット(ECU)へのサイバー攻撃においても、車両の事故や盗難へつながる可能性があり、対策への要求が強まっている状況です。

本ページでは、電子制御ユニットのサイバーセキュリティ対応とRenesasの車載マイコンを用いたセキュリティの対応事例を紹介し、電子制御ユニットのサイバーセキュリティ対策を具体的にイメージできるように解説します。

自動車へのサイバーセキュリティ対応の必要性

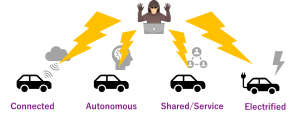

昨今、自動車関連では、”CASE”というワードをよく耳にします。

このCASEへの対応が普及していくに従い、自動車が悪意のあるサイバー攻撃にさらされるリスクが増加している状況となります。

例えば、悪意のある攻撃にて、自動車の制御を乗っ取られてしまった場合は、大きな事故や車の盗難といった被害が発生してしまいます。

この被害を出さない、もしくは、被害を最小限にするためにも、サイバーセキュリティーの対応が不可欠になっており、今後は多くの自動車にて対策が求めらるようになっていきます。

ECUへのサイバー攻撃の可能性

自動車のサイバーセキュリティ対応については、ECUをサイバー攻撃から守ることが重要となります。

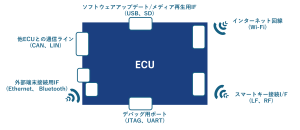

ECUには、それぞれの機能に合わせて、以下に記載のあるような接続ポイントがあります。

他のECUとの通信ライン、ソフトウェアアップデートやメディア再生用のI/F、インターネット回線、スマートキー接続I/F、外部端末接続用I/F、デバッグ用ポート などです。

ECUにはこの接続ポイントより、様々な不正なデータが入ってくる可能性があるため、各ECU側にて、情報の取捨選択をすることがとても重要になります。

ECUのサイバー攻撃への対策

外部からのサイバー攻撃への対策例

ECUをサイバー攻撃から守るために、どのような対策例があるかを説明していきます。

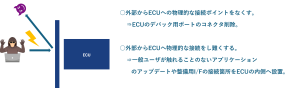

外部からのサイバー攻撃への対策としては、悪意のある攻撃者から、ECUの外側より物理的にアクセスをさせない。または、アクセスをし難くすることがポイントとなります。

例えば、ECUの外側に開発者が使用するデバッグ用のコネクタ等が出ている場合、そこからの不正アクセスを許してしまう場合があるため、開発後の量産時には、電子制御ユニットからのコネクタを取るなどし、内部のプログラムにアクセスできなくすることが対策となります。

また、ディーラーなどで、整備用I/Fのコネクタを利用し、アプリケーションのアップデートをするようなことがある場合、コネクタ自体をECUの筐体の中に入れることで、筐体を開けないと簡単にアクセスできないようすることが悪意のある攻撃者への対策となります。

内部からのサイバー攻撃への対策例

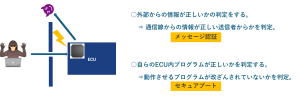

内部からのサイバー攻撃への対策としては、悪意のある攻撃者から、ECUの外側より侵入を許した場合にも、内部からのセキュリティ対策をすることにより、被害を回避することができます。

例えば、無線通信や接続されているコネクタなどから、ECUへ不正なアクセスを許した場合にも、ECUの機能をつかさどっている半導体ICにて、アクセス元が信頼できるものかを判断したり、情報の取捨選択をすることで、自らのプログラムが動作させてよいものなのかを判断することができます。

通信ラインを経由して外部から取得した情報が正しいかを判定する方法として、「メッセージ認証」、自ら動作させるプログラムが改ざんされていない正しいプログラムかを起動時に判定する方法として、「セキュアブート」があります。

Renesas車載マイコンとセキュリティ機能

Renesasの車載向けHSM(Hardware Security Module)搭載マイコン

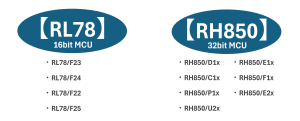

Renesasの車載向けMCUでは、HSM を搭載した16bit MCUのRL78ファミリと32bit MCUのRH850ファミリがあります。

今までのルネサスマイコンでは、高機能なRH850ファミリのみ、HSM を搭載しておりましたが、最近では、市場でのセキュリティ対応要望も多く、低機能/低価格帯のRL78ファミリでも順次HSM を搭載したシリーズがリリースされている状況となります。

また、今後の新しい製品についても、セキュリティ対応が可能なHSM搭載のMCUがリリースされいく予定となります。

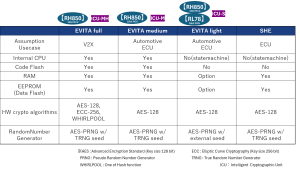

RenesasのHSM搭載マイコンとEVITA対応

RenesasのHSM搭載マイコンとEVITA対応について説明します。

EVITAは、車載セキュリティのための欧州が進めている標準化活動の一環となります。

各ECUに必要なセキュリティレベルに応じて、3段階のHSMを規定しています。

EVITA FullはV2X通信などに適しており、EVITA Mediumはエンジンやパワートレイン系の電子制御ユニットなどに適しています。EVITA Lightは、センサやアクチュエータの電子制御ユニットなどに適しています。

ルネサスのMCUでは、実現したいセキュリティ機能の仕様に合わせて、EVITAの対応レベルを選択いただけるよう、製品をラインアップしています。

Renesasマイコンのセキュリティ機能

○RH850/F1xのHSM機能

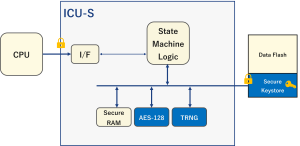

ルネサスのHSM搭載MCUの機能概要として、RH850/F1xを一例として説明します。

RH850/F1xには、EVITA light 相当のHSM ICU-Sが搭載されている製品があります。

図の全体がRH850/F1xのパッケージ内、真ん中の青四角で囲んでいる箇所がHSMとなるICU-Sになります。

ICU-Sには、128bit長の鍵を使用できる、暗号演算器と、暗号鍵生成のための乱数生成器があります。

暗号演算器と乱数生成器はICU-Sの主要機能となりますが、外側のメインCPUからは、直接はアクセスできず、専用のI/Fを介してICU-S内のステートマシンを動作させることで、処理を実現しています。

また、暗号鍵の保存用にセキュアストレージを用意しており、このストレージへもメインCPUからは直接鍵を読み出せないようになっており、セキュリティを担保しています。

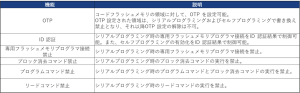

○RH850/F1xのFLASHメモリにてサポートされるセキュリティ機能

RH850/F1xのHSM機能以外では、FLASHメモリにてサポートされるセキュリティ機能があります。

ルネサスのFLASHメモリ搭載製品では、OTP(ワンタイムプログラミング)機能により、一度プログラムを書き込んだ後に書き換えができないようにする機能や、FLASHメモリアクセス時にID認証を実施する機能、シリアルプログラミング時のプログラムの書き換え禁止や読み出しを禁止に設定にできる機能などがあります。

これらの機能は、プログラムの改ざん防止やソフトウェアプログラムのような情報資産の搾取への対応が可能となります。

Renesas車載マイコンを用いたサイバーセキュリティ対応事例

セキュアブート対応の必要性

セキュアブートの対応が必要な理由について説明します。

悪意のある攻撃者により、ECUの外側から内側へ不正なアクセスを許してしまい、さらに、自身のECU内のプログラムが改ざんされてしまった場合、車両制御の乗っ取りにより事故や盗難といった被害が発生してしまうことが考えられます。

車両制御を乗っ取られないためにも、ECU内のプログラムが、正規のものであり、安全に動作ができるものかどうかを自ら判断した上で、起動するためにセキュアブートを行います。

セキュアブート対応事例

RH850/F1x搭載のHSM(ICU-S)を使用したセキュアブートの対応事例を説明します。

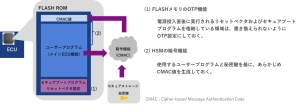

○使用する機能と事前にFLASH ROMへ格納しておく情報

セキュアブートについては、MCUに搭載されているFLASHメモリのセキュリティ機能となる「ワンタイムプログラミング機能」とICU-Sに搭載されている暗号機能となる「CMAC値の生成機能」を使用して実現をします。

セキュアブートを実行する前には、MCU内のFLASHに、必要な情報を格納しておく必要があります。

以下の左側図の(1)には、電源投入直後に実行されるリセットベクタおよび、セキュアブートの処理をするプログラムを置き、誰からも書き換えられないように、FLASHメモリのセキュリティ機能となるワンタイムプログラミングの設定にしておきます。

(2)では、メイン機能となるユーザーのプログラムを格納するとともに、そのユーザープログラムと暗号機能およびセキュアストレージに置いてある秘密鍵を使用し、CAMC値を生成しておき、この値もFLASHメモリ内に格納しておきます。

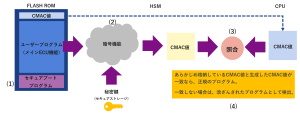

○セキュアブート処理のイメージ

(1) 電源投入/リセット解除後、セキュアブートプログラムを実行。

(2) ユーザープログラムと秘密鍵を基に暗号機能を使用し、CMAC値を生成。

(3) あらかじめFLASH ROMに格納していたCMAC値と(2)で生成したCMAC値を比較し、照合。

(4) (3)の照合にてCMAC値が一致した場合は、正規のプログラムと判断し、ユーザープログラムを実行。MAC値が不一致の場合は、プログラム改ざんと判断し、エラー処理を実行。

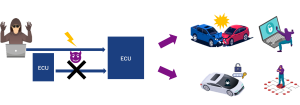

CANメッセージ認証対応の必要性

CANメッセージ認証の対応が必要な理由について説明します。

悪意のある攻撃者により、自身のECUへ不正な指示や間違った指示が送られているのにもかかわらず、その指示を信じて処理を実行してしまった場合、セキュアブートのときと同様に、車両制御の乗っ取りによる事故や

盗難といった被害が発生してしまいます。

他のECUから取得した指示やメッセージが、壊れていたり、改ざんされていないか、また、信頼してもよいメッセージかをチェックするためにメッセージ認証の対策が有効となります。

CANメッセージ認証の対応事例

RH850/F1x搭載のHSM(ICU-S)を使用したCANメッセージ認証の対応事例を説明します。

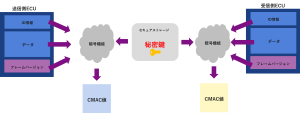

○事前に用意する共通の秘密鍵

CANのメッセージ認証では、暗号機能および秘密鍵を使用し、CMAC値を生成して使用します。

CMAC値の生成は、メッセージの送信側のECUと、メッセージの受信側のECUの双方で実施し、使用する秘密鍵は、共通のものを事前に準備する必要があります。

この共通の秘密鍵の情報が漏洩し、不正に使われてしまうと、信頼してもよいメッセージかどうかの判断ができなくなってしまうため、鍵の管理が非常に重要となってきます。そのため、メッセージの送受信を行うECU間や、車両を作っているOEMとの間では、この共通で使用する秘密鍵の準備と管理は徹底する必要があります。

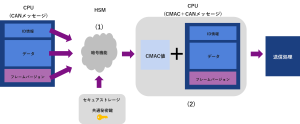

○CANメッセージの送信側処理のイメージ

(1)送信側のECUから送信する、ID情報、データ、フレームバージョンとなるCANメッセージと秘密鍵を基に暗号機能を使用して、CMAC値を生成します。

(2)(1)で生成されたCMAC値と送信するメッセージを結合し、他のECUへCANメッセージとして送信をします。

MCUの暗号機能を使用するのは、CMAC値を生成する際のみとなり、実際に送信するメッセージについては、平文の状態で送信することになります。

これは、メッセージ認証では、あくまでも信頼してもよいメッセージかどうかの判断をすることが目的になるため、やり取りされる情報自体は、機密情報ではないことが前提となります。

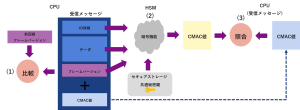

○CANメッセージの受信側処理のイメージ

(1)受信したメッセージが壊れていないか、または、前回からの続きのメッセージかどうかをフレームバージョンから確認します。受信したメッセージの中からフレームバージョンを抽出し、前回値のフレームバージョンと比較し、整合性を確認します。フレームバージョンが不整合の場合は、データの改ざんや送信順序が不正と判断し、エラー処理を実行します。

(2)フレームバージョンに整合性がある場合は、受信したID/データ/フレームバージョンの値と秘密鍵を基に暗号機能を使用して、CMAC値を生成します。

(3)受信したCMAC値と(2)で生成したCMAC値を比較し、照合します。照合の結果、CMAC値が一致した場合は、受信したメッセージが信頼できる情報であると判断します。CMAC値が不一致の場合には、不正なメッセージと判断し、メッセージを破棄するなどのエラー処理を実行します。

最後に

「電子制御ユニットのサイバーセキュリティ対応とRenesas車載マイコンを用いたセキュリティの対応事例」の説明は、ここまでとなります。

サイバーセキュリティ対応の必要性とRenesasの車載マイコンを用いたセキュリティの対応事例について、具体的にイメージができるようになったでしょうか?

今回紹介した内容が皆さんのご理解の一助になれば幸いです。

Renesasのセキュリティソリューション