- 公開日:2020年01月23日

- | 更新日:2022年10月28日

IoTに求められるセキュリティとは何か?

- ライター:Nomoto

- その他

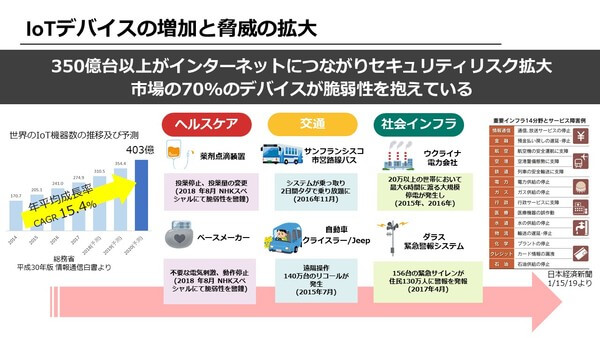

増加するIoTデバイスと脅威の拡大

現在、ネットワークに繋がるIoTデバイスが爆発的に増加しており、その数はいまや数百億台に達するとも言われています。スマートスピーカーなどの家電や、さまざまな場所に設置された監視カメラ、自動運転を実現するコネクテッドカー、さらには産業用ロボットに代表される産業機器分野、農業分野、遠隔医療分野へも応用が進みつつあり、IoT技術は社会インフラともいえる重要な要素となっています。

しかし一説には、現存するIoTデバイスの実に70%が脆弱性を抱えており、また現在発生しているセキュリティインシデントの約半数がIoTデバイスを狙ったものになっていると言われています。

図1. IoTデバイスの増加と脅威の拡大

実際にここ数年、多くのIoTに関わるセキュリティインシデントが報告されています。例えば2015年、2016年と2度もウクライナの発電所が攻撃を受け送電がストップし、社会生活に大きな影響が発生。2015年 クライスラー/Jeepに重大な脆弱性が発生し、多額の費用を使って140万台のリコールを実施し、2016年にはサンフランシスコ市営バスのシステムがハッキングされ、2日間に渡り乗り放題となるなど大きな損害を与える事例も報告されています。

また2016年には、ルーターやネットワークカメラなど一般のIoTデバイスをターゲットとしたマルウェア「mirai」が流行。「mirai」に感染したデバイスがボット化し、DDoS攻撃の起点となり、多大なトラフィックを発生させることによりネットワークやシステムに大きな混乱を巻き起こす事例も発生しています。日本政府としても、多大な社会的な混乱を引き起こす恐れがある通信、ライフラインおよび交通分野、生命の危機につながる医療機器、あるいは財産に損害を与えるファイナンス分野などは、政府として重要インフラ14分野と指定し、万全なセキュリティが求められるべき領域であると警鐘を鳴らしています。

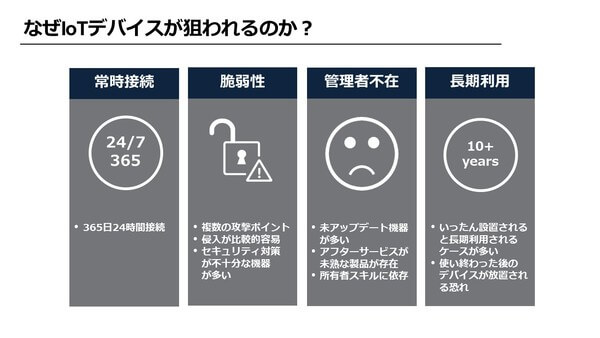

なぜ、IoTデバイスが狙われるのか?

さてIoTデバイスが狙われる要因を検討するために、IoTならではの特質を整理してみましょう。

図2.なぜIoTデバイスが狙われるのか?

- 常時接続:24時間×365日接続されており、かつ設置されている環境に人や管理者が不在の場合も多い

- デバイスの脆弱性:セキュリティ対策が不十分な機器が多くみられ、簡単な技術でハッキングされるデバイスが散見される

- 長期利用:いったん設置されると長期利用されるケースが多く、使い終わった後も放置される恐れがある

- 大きなリスク:電気・ガス・水道などの社会インフラ、交通機関、コネクテッドカー、医療機器、金融などハッキングされることにより、社会全体が大混乱に陥ることが想定され、生命や財産が脅かされる事態につながる

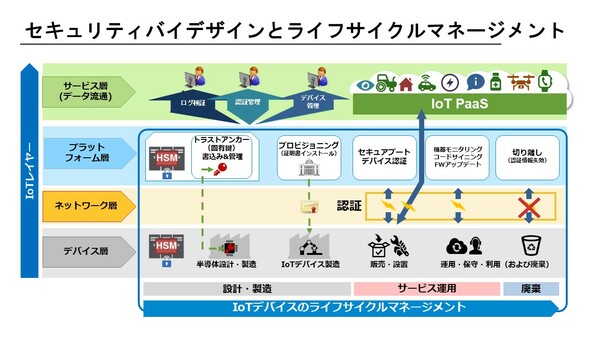

このようなことから、従来のセキュリティ対策に加えて、設計・製造段階でのセキュリティ実装 (セキュリティバイデザイン)や確実な廃棄に至るまでのプロダクトライフサイクル全体を見通した仕組み、スパイチップの排除などサプライチェーンの安全性を考慮した取り組みが求められています。

図3. セキュリティバイデザインとライフサイクルマネージメント

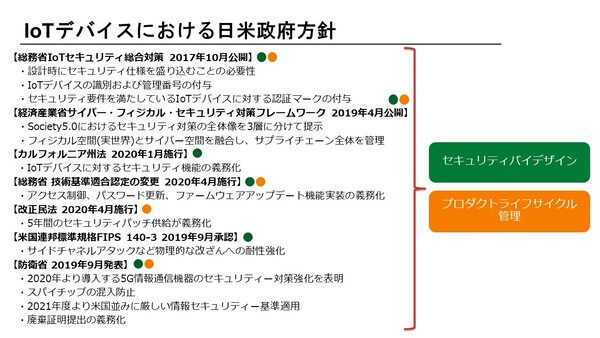

IoTデバイスにおける日米政府方針

すでに米国ではIoTの普及にあわせて、制御システムのセキュリティ基準IEC62443やサプライチェーンのセキュリティ対策NIST 800-17、暗号モジュールに関するセキュリティ要件FIPS 140-3などの新たな規約が発行され、それが調達基準として採用されています。日本でもこの流れの中で、来年度からはアクセス制御、パスワード更新、ファームウェアアップデート機能実装を義務化した電気通信事業法に基づく技術基準適合認定の変更やシステム完成後に見つかった欠陥を改修する義務期限(従来の瑕疵担保責任)が5年に延長されるなど法令の改定も行われています。また政府を中心に調達条件に米国並みの厳格なセキュリティ基準を導入されることも予想されます。

図4. IoTデバイスにおける日米政府方針

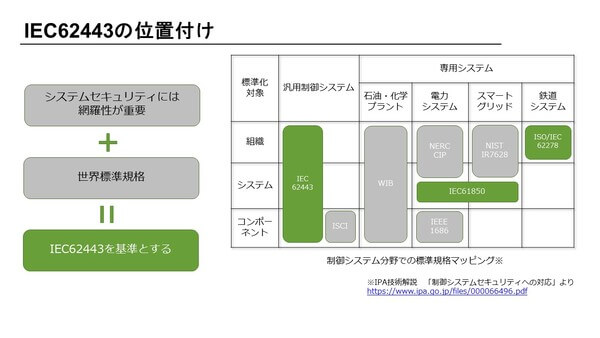

今、製造業で注目されているIEC62443

中でも、現在制御システムセキュリティ基準としてIEC62443に注目が集まっており、特に製造業で整備が進められています。具体的には、Linux OSレベルでのアクセス制御、ハードウェアセキュリティエレメントの実装と運用、常時監視ツールの実装などシステムセキュリティ運用への考慮が求められます。つまりデバイスメーカ側でもデバイスセキュリティのみならず、システム運用まで考慮された設計が求められるということです。

図5. IEC62443の位置付け

まとめ

オリンピックを目の前に控え、待ったなしの状況です。

またグローバル環境を考慮しても、日本でも厳しい調達基準が適用されることが、予想されます。この機会にあらためてIoTセキュリティへの意識を高めて、いますぐ対策をご検討ください。

一般社団セキュアIoTプラットフォーム協議会では、IoTに係る課題を解決し、安心安全なIoT社会の構築に向け、政府から出されるセキュリティに係る方針を具現化するため、約70団体・企業の知恵を結集し、実装レベルの仕様やガイドライン作成を行っています。

- セキュアIoTプラットフォーム協議会ホームページ

https://www.secureiotplatform.org/

また、関連して、ハードウエアのセキュリティ機能の活用についてもご紹介しておりますので、ご一読ください。

サイバートラスト社が提供する「セキュアIoTプラットフォーム」の内容については、以下のセミナーにて、ハンズオンを含め詳しくご紹介予定ですので、ご参加の程、お待ちしております。